Portale Web con SSO (beta)

Requisiti chiave e limitazioni

Web Portal 2026 con SSO è progettato per il Creativo tema e utilizza tutte le personalizzazioni da AdminTool > Web > Personalizzazione del Portale Web. Se il tema selezionato non è Creativo , il Portale Web non viene visualizzato.

Quando abilitato in un'azienda, tutti i server devono eseguire il stessa versione di Remote Access e essere abilitato per Web Portal 2026 con SSO

Questa funzione è Beta e dovrebbe non essere distribuito su server di produzione.

Perché un nuovo Portale Web?

Rispetto al precedente Portale Web, questa implementazione offre maggiore affidabilità e migliori prestazioni sotto carico. Inoltre, consente:

-

Capacità avanzate di SSO

- Autenticazione integrata di Windows (Negotiate / Kerberos / NTLM)

- Integrazione del provider di identità di terze parti (attualmente SAML)

-

Controlli di sicurezza più robusti

- Protezioni anti-falsificazione integrate

- Limitazione della velocità degli endpoint

- Autenticazione moderna e controlli di cookie/sessione

La sua architettura ci permetterà di affrontare facilmente eventuali feedback di audit sulla sicurezza.

È anche un prodotto più accessibile attraverso raccomandazioni e un contrasto migliorato.

Flessibilità del server web (Kestrel per impostazione predefinita)

L'applicazione non è legata a un singolo server web front-end. Per impostazione predefinita, viene eseguita su Kestrel porta HTTP 81). Può essere preceduto da IIS o Apache come proxy inverso modificando la configurazione del server web.

Esempio: proxy inverso Apache per il servizio Web Portal

# Apache VirtualHost exampleProxyPreserveHost OnProxyPass / http://127.0.0.1:81/ProxyPassReverse / http://127.0.0.1:81/

RequestHeader set X-Forwarded-Proto "https"RequestHeader set X-Forwarded-For "%{REMOTE_ADDR}s"Questo mantiene la logica del Portale Web invariata mentre Apache gestisce l'esposizione pubblica HTTP/HTTPS.

Si prega di contattare il team di sviluppo se interessati, poiché questo scenario non è ancora accessibile dal programma AdminTool e deve essere configurato manualmente.

Abilita il Portale Web 2026 con SSO

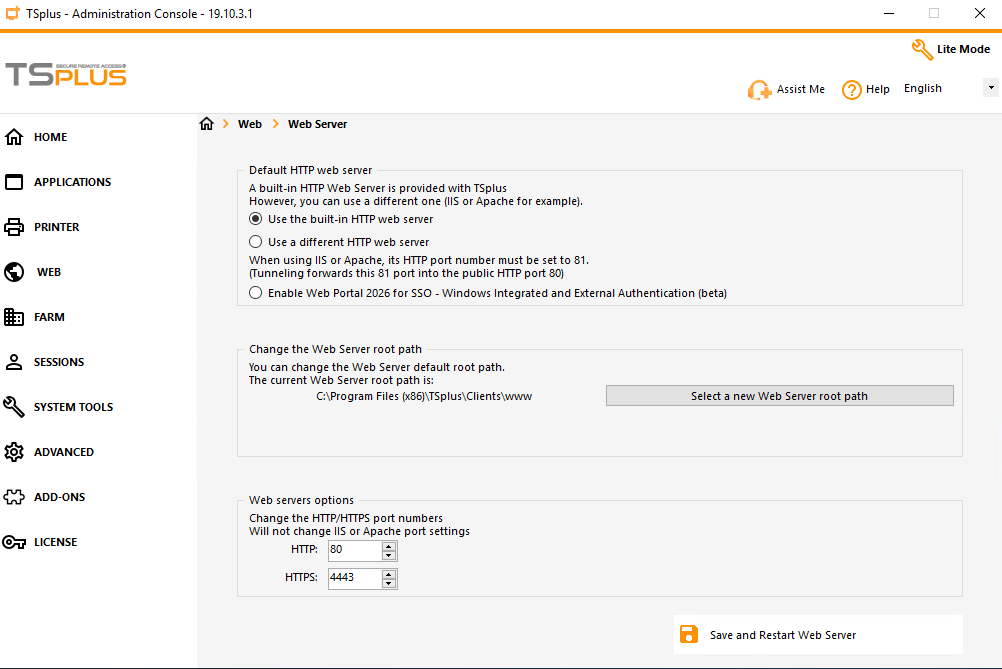

- Apri AdminTool

- Vai a: Web > Server web

- Abilita: Portale web 2026 con SSO

Importante questa opzione è Beta. Utilizzare solo in ambienti di test.

Modalità di accesso supportate

Portale Web 2026 con SSO supporta:

- Modulo di accesso tradizionale utilizzando le credenziali di Windows

- Credenziali web. Vedi: https://docs.tsplus.net/tsplus/web-credentials/

- Autenticazione integrata di Windows (automatica in scenari fidati / locali)

- Fornitore di identità esterno tramite SAML come Entra ID (precedentemente Azure AD) o Okta

Nota: Supporto per l'autenticazione esterna tramite OIDC programmato in seguito, su richiesta

comportamento 2FA

2FA è applicato ai flussi di account standard, inclusi:

- Modulo di accesso utilizzando le credenziali di Windows

- Credenziali web

- Autenticazione integrata di Windows

I fornitori di autenticazione esterna spesso impongono il proprio MFA / 2FA. Quindi, la configurazione del 2FA impostata nell'add-on 2FA di Remote Access non si applica a questo scenario.

Il bypass della rete locale è disponibile tramite

CustomSettings:BypassTwoFaPerReteLocale

parametro situato nel file:

C:\Program Files (x86)\TSplus\Clients\webportal\appsettings.json

, dove

C:\Program Files (x86)\TSplus

è la cartella di configurazione di TSplus Remote Access. Quando abilitato, il bypass si verifica solo se il client e il gateway si trovano nella stessa sottorete privata.

Configura il flusso di autenticazione di Windows

Per gli utenti che accedono con l'autenticazione di Windows, è necessario uno dei seguenti:

-

Pre-registrare le credenziali con il comando TSplus:

AdminTool.exe /windowscredential-addorupdate. Vedi la documentazione su https://docs.tsplus.net/tsplus/commands-list/#aggiungi-o-aggiorna-le-credenziali-nel-gestore-di-credenziali-di-windows-windowscredential-addorupdate - Oppure consenti all'utente di accedere una sola volta tramite il modulo di accesso del Portale Web con le credenziali di Windows.

Per configurare l'autenticazione integrata di Windows, si prega di consultare: Abilitare l'autenticazione integrata di Windows su un dominio Active Directory. Poiché questo metodo di autenticazione è difficile da configurare, i clienti spesso preferiscono impostare un fornitore di identità esterno.

Configura l'autenticazione esterna (SAML)

Impostazioni richieste in

appsettings.json

Il file

appsettings.json

si trova in

C:\Program Files (x86)\TSplus\Clients\webportal

, dove

C:\Program Files (x86)\TSplus

è la cartella di installazione di TSplus Remote Access.

Modifica il

Saml2

sezione:

-

IdPMetadata -

Emittente -

SingleSignOnDestinationopzionale se i metadati lo forniscono -

SingleLogoutDestinationopzionale se i metadati lo forniscono - Campi relativi al certificato

Disponibilità della password di Windows per l'avvio della sessione

Per l'autenticazione SAML esterna, l'avvio delle sessioni richiede comunque credenziali Windows utilizzabili. Utilizza uno dei seguenti:

-

Registrare le credenziali di Windows con il comando:

AdminTool.exe /windowscredential-addorupdate. Vedi la documentazione su https://docs.tsplus.net/tsplus/commands-list/#aggiungi-o-aggiorna-le-credenziali-nel-gestore-di-credenziali-di-windows-windowscredential-addorupdate -

Oppure inoltra la password dalla richiesta IdP impostando

CustomSettings:UseSamlPasswordClaimal tipo di reclamo contenente la password di Windows.

Se non è disponibile alcuna password dal reclamo o dal negozio di credenziali, la convalida dell'utente non riesce.

Riferimento completo del file di configurazione appsettings.json

Il file

appsettings.json

si trova in

C:\Program Files (x86)\TSplus\Clients\webportal

, dove

C:\Program Files (x86)\TSplus

è la cartella di installazione di TSplus Remote Access.

Registrazione

| Parametro | Scopo | Valori possibili | Predefinito |

|---|---|---|---|

Logging:LivelloDiLog:Predefinito

|

Livello minimo di registrazione globale. |

Traccia

,

Debug

,

Informazioni

,

Attenzione

,

Errore

,

Critico

,

Nessuno

|

Informazioni

|

Logging:LogLevel:Microsoft.AspNetCore

|

Livello di registrazione del framework ASP.NET Core. | Stesso come sopra |

Attenzione

|

Logging:LogLevel:Microsoft.AspNetCore.Authentication

|

Livello di registrazione del sottosistema di autenticazione. | Stesso come sopra |

Attenzione

|

Impostazione globale dell'host

| Parametro | Scopo | Valori possibili | Predefinito |

|---|---|---|---|

AllowedHosts

|

Filtraggio dell'intestazione host per la protezione dell'host ASP.NET Core. |

*

(elenco host separato da punto e virgola)

|

*

|

Limitazione della velocità IP

| Parametro | Scopo | Valori possibili | Predefinito |

|---|---|---|---|

IpRateLimiting:AbilitaLimitazioneDiFrequenzaEndpoint

|

Abilita regole di limitazione specifiche per endpoint. |

vero

/

falso

|

vero

|

IpRateLimiting:StackBlockedRequests

|

Se

vero

, le richieste bloccate continuano ad aumentare i contatori.

|

vero

/

falso

|

falso

|

IpRateLimiting:HttpStatusCode

|

Stato HTTP restituito quando la richiesta è bloccata. |

Codice HTTP intero (tipicamente

429

)

|

429

|

IpRateLimiting:RealIpHeader

|

Intestazione utilizzata per risolvere l'IP del client dietro il proxy. | Nome intestazione |

X-Forwarded-For

|

IpRateLimiting:ClientIdHeader

|

Intestazione client-id opzionale per il limitamento personalizzato della velocità. | Nome intestazione |

X-ClientId

|

IpRateLimiting:RegoleGenerali

Ogni oggetto regola ha:

| Parametro | Scopo | Valori possibili | Predefinito nel file spedito |

|---|---|---|---|

Endpoint

|

Modello di percorso/metodo per proteggere. |

Formato

VERBO:/percorso

|

Impostazioni predefinite multiple (vedi sotto) |

Periodo

|

Finestra di valutazione. |

ad esempio

1s

,

1m

,

5m

,

1h

,

1d

|

5m

(per tutte le regole predefinite)

|

Limite

|

Massimo richieste nel periodo. | Intero positivo |

5

(per tutte le regole predefinite)

|

Endpoint protetti predefiniti:

-

POST:/Account/Login -

POST:/Account/ResetPassword -

POST:/Lancio -

POST:/RemoteApp -

POST:/2FA/Validate -

POST:/2FA/RinviaCodice -

POST:/2FA/Status

Saml2

| Parametro | Scopo | Valori possibili | Predefinito |

|---|---|---|---|

Saml2:IdPMetadata

|

URL dei metadati IdP utilizzato per caricare la configurazione del provider SAML. | URL HTTPS valido |

""

|

Saml2:Issuer

|

ID entità SP (questa identità del Portale Web). | stringa URI |

""

|

Saml2:SingleSignOnDestination

|

URL dell'endpoint IdP SSO (può essere risolto automaticamente dai metadati). | URL HTTPS |

""

|

Saml2:SingleLogoutDestination

|

URL dell'endpoint SLO IdP (può essere risolto automaticamente dai metadati). | URL HTTPS |

""

|

Saml2:AlgoritmoDiFirma

|

Algoritmo di firma XML. | Valore URI accettato dalla libreria SAML |

http://www.w3.org/2001/04/xmldsig-more#rsa-sha256

|

Saml2:FileDelCertificatoDiFirma

|

File del certificato di firma SP locale (relativo al percorso di base dell'app). | Nome/file percorso |

""

|

Saml2:PasswordDelCertificatoDiFirma

|

Password per il file del certificato di firma. | Stringa |

""

|

Saml2:File di certificato di convalida della firma

|

File del certificato IdP utilizzato per convalidare le firme (opzionale se i metadati forniscono certificati). | Nome/file percorso |

""

|

Saml2:ModalitàValidazioneCertificato

|

Modalità di convalida della catena di certificati. |

Nessuno

,

PeerTrust

,

ChainTrust

,

FiduciaPeerOChain

,

CustomRootTrust

|

ChainTrust

|

RevocationMode

|

Comportamento di revoca del certificato. |

NoCheck

,

Online

,

Offline

|

Offline

|

Saml2:XmlCanonicalizationMethod

|

Algoritmo di canonicalizzazione XML URI. | URI di canonicalizzazione XML-DSig |

http://www.w3.org/2001/10/xml-exc-c14n#

|

ImpostazioniPersonalizzate

In

appsettings.json

, questi valori sono memorizzati come stringhe (

vero

/

falso

) e mappati a valori booleani tramite il binding di configurazione .NET.

| Parametro | Scopo | Valori possibili | Predefinito |

|---|---|---|---|

CustomSettings:UsaPercorsoCompletoApplicazione

|

Controlla se il percorso completo dell'applicazione viene utilizzato quando si elencano/lanciano le app assegnate. |

vero

/

falso

|

falso

|

CustomSettings:AbilitaAutenticazioneAutomaticaDiWindowsSulocalhost

|

Consente l'autenticazione automatica di Windows nello scenario localhost/loopback. |

vero

/

falso

|

falso

|

CustomSettings:AbilitaCrittografiaPassword

|

Cripta dominio/nome utente/password nella stringa di connessione di avvio HTML5 utilizzando parametri RSA. |

vero

/

falso

|

vero

|

CustomSettings:BypassTwoFaPerReteLocale

|

Bypassa il 2FA del Portale Web quando il client si trova nella stessa sottorete privata del server. |

vero

/

falso

|

falso

|

CustomSettings:UseSamlPasswordClaim

|

Tipo di richiesta SAML utilizzato come password di Windows inoltrata per l'avvio della sessione. | Tipo di reclamo URI/nome o stringa vuota |

""

|