Aktivierung der gegenseitigen SSL-Authentifizierung

Was ist gegenseitige Authentifizierung?

Viele Menschen erwarten zusätzliche Sicherheit, und die gegenseitige Authentifizierung wird bereits in Terminal Service Plus unterstützt. Sie wird normalerweise von Banken oder Regierungsbehörden implementiert.

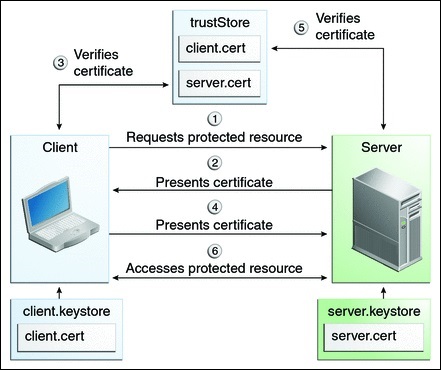

Um zu verstehen, was das ist, können wir es mit einem standardmäßigen SSL-Prozess vergleichen, bei dem Sie eine zusätzliche Überprüfung hinzufügen, um zu verifizieren, ob der Webbrowser des Benutzers eine SSL-Verbindung zulässt. Sie wissen, was Ihr serverseitiges SSL-Zertifikat ist. Stellen Sie sich vor, das Zertifikat wird in den Webbrowser importiert, um sicherzustellen, dass dieser spezielle Webbrowser als vertrauenswürdig gilt, um eine Verbindung herzustellen. Im ersten Schritt der Kommunikation fungiert der Webbrowser als Client und im zweiten Schritt ist es umgekehrt. Am Ende haben beide Seiten, der Client-Webbrowser und der Webserver, die Autorität akzeptiert und die Verbindung kann beginnen.

Eine vollständigere Definition: Die gegenseitige SSL-Authentifizierung oder zertifikatsbasierte gegenseitige Authentifizierung bezieht sich auf zwei Parteien, die sich gegenseitig authentifizieren, indem sie das bereitgestellte digitale Zertifikat überprüfen, sodass beide Parteien sich der Identität des jeweils anderen sicher sind. In technologischen Begriffen bezieht es sich auf einen Client (Webbrowser oder Client-Anwendung), der sich gegenüber einem Server (Website oder Serveranwendung) authentifiziert, und dieser Server authentifiziert sich ebenfalls gegenüber dem Client, indem er das öffentliche Schlüsselzertifikat/das digitale Zertifikat überprüft, das von den vertrauenswürdigen Zertifizierungsstellen (CAs) ausgestellt wurde. Da die Authentifizierung auf digitalen Zertifikaten basiert, sind Zertifizierungsstellen wie Verisign oder Microsoft Certificate Server ein wichtiger Bestandteil des Prozesses der gegenseitigen Authentifizierung.

Aktivierung auf TSplus

TSplus integrierter Webserver ermöglicht die Einrichtung einer gegenseitigen Authentifizierung.Um die gegenseitige Authentifizierung zu aktivieren, folgen Sie diesem Prozess:

Sie müssen das neueste Java Development Kit (JDK) installieren, das verfügbar ist von http://java.com > Downloads > JDK.

- Erstellen und bearbeiten Sie mit Notepad die folgende Datei: C:\Program Files (x86)\TSplus\Clients\webserver\settings.bin

Fügen Sie diese 3 Zeilen hinzu:

disable_http_only=true disable_print_polling=true force_mutual_auth_on_https=true

- Entfernen Sie cert.jks

In “C:\Program Files (x86)\TSplus\Clients\webserver” sehen Sie die Datei cert.jks. Kopieren Sie sie nach “C:\Program Files (x86)\TSplus\Clients”. Entfernen Sie “C:\Program Files (x86)\TSplus\Clients\webserver\cert.jks”.

- Erstellen Sie die Batch-Datei

In ‘C:\Program Files (x86)\TSplus\Clients’ erstellen Sie eine Batch-Datei, zum Beispiel “createcertuser.bat” mit diesen Einstellungen:

@rem Kommentiere die nächste Zeile aus, wenn du ein neues selbstsigniertes cert.jks generieren möchtest @rem keytool -genkey -v -alias jwts -keyalg RSA -validity 3650 -keystore cert.jks -storepass secret -keypass secret -dname “CN=localhost, OU=my_ou, O=my_org, L=my_city, ST=my_state, C=MY” @keytool -genkey -v -alias AliasUser1 -keyalg RSA -storetype PKCS12 -keystore forBrowserUser1.p12 -dname “CN=some_name, OU=some_ou, O=some_org, L=Paris, ST=FR, C=FR” -storepass mypassword -keypass mypassword @keytool -export -alias AliasUser1 -keystore forBrowserUser1.p12 -storetype PKCS12 -storepass mypassword -rfc -file forCertUser1.cer @keytool -alias AliasCertUser2 -import -v -file forCertUser1.cer -keystore cert.jks -storepass secret @del forCertUser1.cer

Dies wird automatisch das Zertifikatsschlüsselpaar aus dem Webbrowser in „cert.jks“ importieren, nachdem das Schlüsselpaar des Browsers erstellt wurde.

- Stellen Sie das neu erstellte, modifizierte „cert.jks“ wieder her.

Kopiere “C:\Program Files (x86)\TSplus\Clients\cert.jks” nach “C:\Program Files (x86)\TSplus\Clients\webserver” und starte die Webserver neu.

- Zertifikatimport und Testen

Die bereitgestellte Batch-Beispiel sollte eine Testdatei „BrowserUser1.p12“ generiert haben. Wenn Sie die HTTPS-Adresse öffnen, erhalten Sie eine Sicherheitsnachricht und können nicht auf die Seiten des Webservers zugreifen. Mit Chrome oder IE können Sie auf diese Datei „BrowserUser1.p12“ klicken, um das Zertifikat in den standardmäßigen Windows-Schlüsselbund zu importieren. Mit FireFox müssen Sie zu den Einstellungen gehen und diese Datei „BrowserUser1.p12“ in Ihren Zertifikatsordner importieren.

Sobald Sie es ordnungsgemäß importiert haben, können Sie auf die HTTPS-Adresse zugreifen.

Der Administrator kann für jeden Benutzer eine separate Schlüsselpaardatei erstellen.

Zum Beispiel:

forBrowserUser1.p12 forBrowserUser2.p12 forBrowserUser3.p12

Und er kann diese Zertifikate in cert.jks exportieren. Wenn er den Zugriff für einen Benutzer deaktivieren möchte, muss er diesen Benutzer einfach aus "cert.jks" löschen. Dadurch verliert der Benutzer seine Berechtigung und kann nicht mehr auf den Webserver zugreifen.

Diese gegenseitige Authentifizierung betrifft nur die HTTPS-Verbindungen, und die HTTP-Verbindung wird mit der Befehlszeile verboten: settings.bin>disable_http_only=true