SSO(ベータ)を使用したウェブポータル

主要な前提条件と制限事項

Web Portal 2026は、SSO用に設計されています。 クリエイティブ テーマとすべてのカスタマイズはAdminTool > Web > Webポータルカスタマイズから使用されます。選択したテーマがない場合は クリエイティブ ウェブポータルは表示されません。

ファームで有効にされている場合、すべてのサーバーは実行する必要があります 同じ Remote Access バージョン および有効にする Web Portal 2026 with SSO

この機能は ベータ そしてすべきです ない 本番サーバーに展開される。

新しいWebポータルの理由は?

以前のWebポータルと比較して、この実装は負荷の下でより高い信頼性と優れたパフォーマンスを提供します。さらに、次のことが可能です:

-

高度なSSO機能

- Windows統合認証(ネゴシエート / Kerberos / NTLM)

- サードパーティのアイデンティティプロバイダー統合(現在SAML)

-

より強力なセキュリティ制御

- 組み込みの不正防止対策

- エンドポイントレート制限

- モダン認証とクッキー/セッションコントロール

そのアーキテクチャにより、潜在的なセキュリティ監査のフィードバックに簡単に対処できるようになります。

それはまた一つの よりアクセスしやすい製品 推奨事項と改善されたコントラストを通じて。

Webサーバーの柔軟性(デフォルトでKestrel)

アプリケーションは1つのフロントエンドWebサーバーに結び付けられていません。デフォルトでは、次のように実行されます。 ケストレル (HTTPポート81)。それは前面に置かれることができます IIS または アパッチ ウェブサーバーの設定を変更することによってリバースプロキシとして。

ApacheリバースプロキシからWebポータルサービスへ

# Apache VirtualHost exampleProxyPreserveHost OnProxyPass / http://127.0.0.1:81/ProxyPassReverse / http://127.0.0.1:81/

RequestHeader set X-Forwarded-Proto "https"RequestHeader set X-Forwarded-For "%{REMOTE_ADDR}s"これにより、Apacheが公開HTTP/HTTPSの露出を処理する間、Webポータルのロジックは変更されません。

興味がある場合は、開発チームにお問い合わせください。このシナリオはまだAdminToolプログラムからアクセスできず、手動で設定する必要があります。

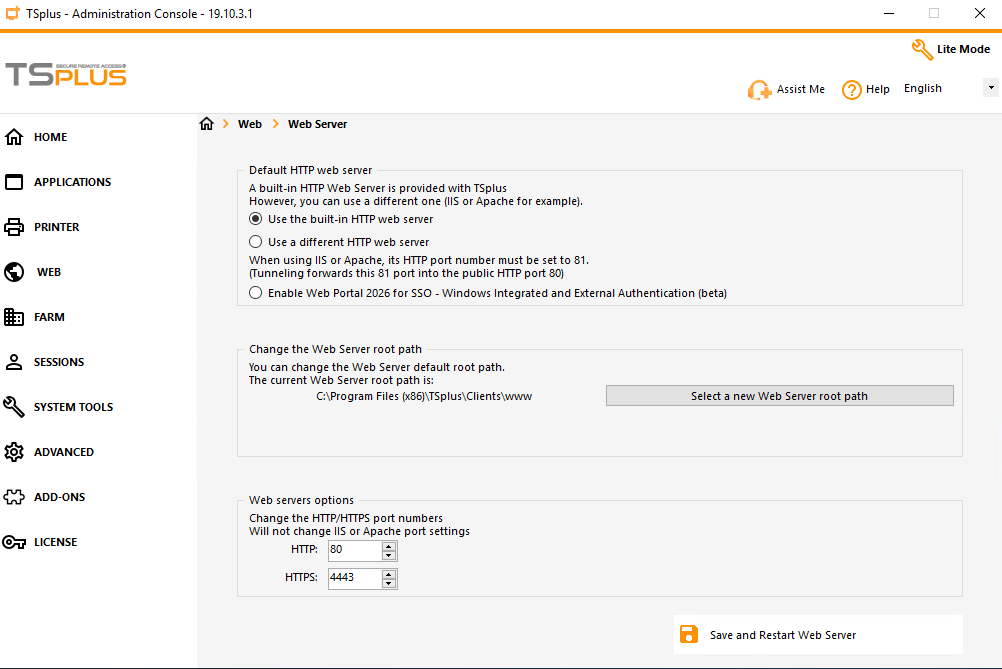

SSOを使用して2026年のWebポータルを有効にする

- オープン 管理ツール

- Web > ウェブサーバー

- 有効にする: Webポータル2026とSSO

重要 このオプションはベータ版です。テスト環境でのみ使用してください。

サポートされているサインインモード

Web Portal 2026はSSOをサポートしています:

- Windows資格情報を使用した従来のログインフォーム

- ウェブ認証情報。参照してください: https://docs.tsplus.net/tsplus/web-credentials/

- Windows統合認証(信頼された/ローカルシナリオで自動)

- 外部アイデンティティプロバイダー経由 SAML エントラ ID(以前の Azure AD)または Okta

外部認証のサポートについて OIDC 後で計画、リクエストに応じて

2FAの動作

2FAは、標準アカウントフローに適用されます。これには以下が含まれます:

- Windows資格情報を使用したログインフォーム

- ウェブ認証情報

- Windows統合認証

外部認証プロバイダーは、独自のMFA / 2FAを強制することがよくあります。そのため、Remote Access 2FAアドオンで設定された2FA構成は、このシナリオには適用されません。

ローカルネットワークバイパスは以下を通じて利用可能です

CustomSettings:ローカルネットワークのTwoFaバイパス

ファイル内のパラメータ:

C:\Program Files (x86)\TSplus\Clients\webportal\appsettings.json

、どこ

C:\Program Files (x86)\TSplus

これはTSplus Remote Accessのセットアップフォルダーです。有効にすると、クライアントとゲートウェイが同じプライベートサブネットにいる場合のみバイパスが発生します。

Windows認証フローを構成する

Windows認証でサインインするユーザーには、次のいずれかが必要です。

-

TSplusコマンドで資格情報を事前登録します:

AdminTool.exe /windowscredential-addorupdateドキュメントを参照してください。 https://docs.tsplus.net/tsplus/commands-list/#add-or-update-credentials-to-the-windows-credentials-manager-windowscredential-addorupdate - ユーザーがWindowsの資格情報を使用してWebポータルのログインフォームを通じて一度サインインできるようにします。

Windows統合認証を構成するには、次を参照してください:Active DirectoryドメインでWindows統合認証を有効にします。この認証モードは構成が難しいため、顧客は外部アイデンティティプロバイダーの設定を好むことがよくあります。

外部認証 (SAML) を設定する

外部アプリケーションの必要な設定

外部アプリケーションは次のように構成する必要があります:

-

シングルサインオンURLWebポータルSAMLコンシューマサービスエンドポイントに設定する必要があります。例えば、 https://mywebportal.company.com/Saml/acs -

オーディエンス URI (SP エンティティ ID)Webポータルのドメイン名またはIPアドレスに設定する必要があります。例: https://mywebportal.company.com -

名前ID形式設定する必要があります メールアドレス -

アプリケーションユーザー名設定する必要があります メール 、左側の部分はWindowsアカウントのユーザー名を識別します。

必要な設定は

appsettings.json

ファイル

appsettings.json

にあります

C:\Program Files (x86)\TSplus\Clients\webportal

、どこ

C:\Program Files (x86)\TSplus

TSplus Remote Accessのセットアップフォルダーです。

編集する

Saml2

セクション:

-

IdPメタデータ -

発行者 -

シングルサインオンの宛先(メタデータが提供されている場合はオプション) -

シングルログアウト先(メタデータが提供されている場合はオプション) - 証明書関連フィールド

例えば、サードパーティのアイデンティティプロバイダーoktaを使用する場合:

"Saml2": { "IdPMetadata": "https://mycompany.okta.com/app/abcdfegh12345678/sso/saml/metadata", "Issuer": "https://portal.mycompany.com", "SingleSignOnDestination": "https://mycompany.okta.com/app/mycompany_portalsaml_1/abcdfegh12345678/sso/saml", "SingleLogoutDestination": "https://mycompany.okta.com", "SignatureAlgorithm": "http://www.w3.org/2001/04/xmldsig-more#rsa-sha256", "SigningCertificateFile": "", "SigningCertificatePassword": "", "SignatureValidationCertificateFile": "okta.identity.saml2.portal.cert", "CertificateValidationMode": "ChainTrust", "RevocationMode": "Offline", "XmlCanonicalizationMethod": "http://www.w3.org/2001/10/xml-exc-c14n#"}発行者設定は、外部アイデンティティプロバイダー側で定義されたオーディエンスURIを設定します。

もしも

署名検証証明書ファイル

設定は他の値に設定されています

なし

その後、証明書がアプリケーションサーバーで有効と見なされることを確認してください。これには、証明書を信頼された証明書のリストにマシン全体で追加する必要がある場合があります。

セッション開始のためのWindowsパスワードの利用可能性

外部SAML認証の場合、セッションを開始するには依然として使用可能なWindows資格情報が必要です。次のいずれかを使用してください:

-

Windowsの資格情報をコマンドで登録します:

AdminTool.exe /windowscredential-addorupdateドキュメントを参照してください。 https://docs.tsplus.net/tsplus/commands-list/#add-or-update-credentials-to-the-windows-credentials-manager-windowscredential-addorupdate -

IdPクレームからパスワードを転送するには設定します

カスタム設定:Samlパスワードクレームを使用するWindowsパスワードを含む請求タイプに対して。

通常、Webポータルはユーザーのメールアドレスの’@’の前の部分をWindowsアカウントのユーザー名として使用します。

現在、外部認証はローカルユーザーと連携していますのでご注意ください。

パスワードがクレームまたは資格情報ストアから利用できない場合、ユーザーの検証は失敗します。

appsettings.jsonの完全な設定ファイルリファレンス

ファイル

appsettings.json

にあります

C:\Program Files (x86)\TSplus\Clients\webportal

、どこ

C:\Program Files (x86)\TSplus

TSplus Remote Accessのセットアップフォルダーです。

ログ記録

| パラメータ | 目的 | 可能な値 | デフォルト |

|---|---|---|---|

ログ:ログレベル:デフォルト

|

グローバル最小ログレベル。 |

トレース

,

デバッグ

,

情報

,

警告

,

エラー

,

重要

,

なし

|

情報

|

ログ:ログレベル:Microsoft.AspNetCore

|

ASP.NET Coreフレームワークのログレベル。 | 上記と同じ |

警告

|

ログ:ログレベル:Microsoft.AspNetCore.Authentication

|

認証サブシステムのログレベル。 | 上記と同じ |

警告

|

グローバルホスト設定

| パラメータ | 目的 | 可能な値 | デフォルト |

|---|---|---|---|

許可されたホスト

|

ASP.NET Coreホスト保護のためのホストヘッダーのフィルタリング。 |

*

(すべて)またはセミコロン区切りのホストリスト

|

*

|

IPレート制限

| パラメータ | 目的 | 可能な値 | デフォルト |

|---|---|---|---|

IpRateLimiting:エンドポイントレート制限を有効にする

|

エンドポイント固有のスロットリングルールを有効にします。 |

真実

/

偽

|

真実

|

IpRateLimiting:StackBlockedRequests

|

もし

真実

リクエストがブロックされると、カウンターが増加し続けます。

|

真実

/

偽

|

偽

|

IpRateLimiting:HttpStatusCode

|

リクエストがブロックされたときに返されるHTTPステータス。 |

整数HTTPコード(通常

429

)

|

429

|

IpRateLimiting:RealIpHeader

|

プロキシの背後にあるクライアントIPを解決するために使用されるヘッダー。 | ヘッダー名 |

X-Forwarded-For

|

IpRateLimiting:ClientIdHeader

|

カスタムレート制限のためのオプションのクライアントIDヘッダー。 | ヘッダー名 |

X-ClientId

|

IpRateLimiting:一般ルール

各ルールオブジェクトには次のものがあります:

| パラメータ | 目的 | 可能な値 | 出荷ファイルのデフォルト |

|---|---|---|---|

エンドポイント

|

ルート/メソッドパターンを保護する。 |

フォーマット

VERB:/path

|

複数のデフォルト(下記参照) |

期間

|

レートウィンドウ。 |

例えば

1秒

,

1分

,

5分

,

1時間

,

1日

|

5分

すべてのデフォルトルールについて

|

制限

|

期間内の最大リクエスト数。 | 正の整数 |

5

すべてのデフォルトルールについて

|

Saml2

| パラメータ | 目的 | 可能な値 | デフォルト |

|---|---|---|---|

Saml2:IdPメタデータ

|

SAMLプロバイダー設定をロードするために使用されるIdPメタデータURL。 | 有効なHTTPS URL |

""

|

Saml2:発行者

|

SPエンティティID(このWebポータルのID)。 | URI文字列 |

""

|

Saml2:SingleSignOnDestination

|

IdP SSO エンドポイント URL(メタデータから自動解決可能)。 | HTTPS URL |

""

|

Saml2:SingleLogoutDestination

|

IdP SLO エンドポイント URL(メタデータから自動解決可能)。 | HTTPS URL |

""

|

Saml2:署名アルゴリズム

|

XML署名アルゴリズム。 | SAMLライブラリによって受け入れられるURI値 |

http://www.w3.org/2001/04/xmldsig-more#rsa-sha256

|

Saml2:SigningCertificateFile

|

アプリケーションのベースパスに対する相対的なローカルSP署名証明書ファイル。 | ファイル名/パス |

""

|

Saml2:SigningCertificatePassword

|

署名証明書ファイルのパスワード。 | 文字列 |

""

|

Saml2:署名検証証明書ファイル

|

IdP証明書ファイルは、署名を検証するために使用されます(メタデータが証明書を提供する場合はオプション)。 | ファイル名/パス |

""

|

Saml2:証明書検証モード

|

証明書チェーン検証モード。 |

なし

,

ピアトラスト

,

チェーントラスト

,

ピアまたはチェーントラスト

,

カスタムルート信頼

|

チェーントラスト

|

Saml2:取り消しモード

|

証明書失効の動作。 |

ノーチェック

,

オンライン

,

オフライン

|

オフライン

|

Saml2:XmlCanonicalizationMethod

|

XML正規化アルゴリズムURI。 | XML-DSig 正規化 URI |

http://www.w3.org/2001/10/xml-exc-c14n#

|

カスタム設定

中に

appsettings.json

これらの値は文字列として保存されます

真実

/

偽

) と .NET 構成バインディングによってブール値にマッピングされます。

| パラメータ | 目的 | 可能な値 | デフォルト |

|---|---|---|---|

カスタム設定:アプリケーションのフルパスを使用

|

アサインされたアプリをリスト表示または起動する際に、アプリケーションのフルパスが使用されるかどうかを制御します。 |

真実

/

偽

|

偽

|

CustomSettings:Windows認証を有効にする

|

ローカルホスト/ループバックシナリオおよび信頼関係を持つドメイン参加マシンからの自動Windows認証を許可します。 |

真実

/

偽

|

真実

|

CustomSettings:AllowOnlyExternalAuthentication

|

外部認証シナリオのみを許可します。 |

真実

/

偽

|

偽

|

カスタム設定:パスワード暗号化を有効にする

|

HTML5の起動接続文字列でRSAパラメータを使用してドメイン/ユーザー名/パスワードを暗号化します。 |

真実

/

偽

|

真実

|

CustomSettings:ローカルネットワークのTwoFaバイパス

|

クライアントがサーバーと同じプライベートサブネットにいる場合、Webポータルの2FAをバイパスします。 |

真実

/

偽

|

偽

|

カスタム設定:Samlパスワードクレームを使用する

|

SAMLクレームタイプは、セッション起動のために転送されたWindowsパスワードとして使用されます。 | 請求タイプURI/名前または空の文字列 |

""

|

トラブルシューティング

Web Portal 2026のSSOログは、AdminTool > Advanced > Logs > Web Portal logから有効にできます。

結果として

WebPortal.log

ログファイルはにあります

C:\Program Files (x86)\TSplus\Clients\webportal

、どこ

C:\Program Files (x86)\TSplus

TSplus Remote Accessのセットアップフォルダーです。