SSO(베타) 웹 포털

주요 전제 조건 및 제한 사항

Web Portal 2026은 SSO를 위해 설계되었습니다. 창의적인 테마와 사용은 AdminTool > 웹 > 웹 포털 사용자 정의에서 모든 사용자 지정을 사용합니다. 선택한 테마가 아닐 경우 창의적인 웹 포털은 표시되지 않습니다.

농장에서 활성화되면 모든 서버는 실행해야 합니다. 같은 Remote Access 버전 및 활성화되도록 웹 포털 2026과 SSO

이 기능은 베타 그리고 해야 합니다 아니다 생산 서버에 배포됩니다.

새로운 웹 포털이 필요한 이유는 무엇인가요?

이전 웹 포털과 비교할 때, 이 구현은 더 높은 신뢰성과 더 나은 성능을 제공합니다. 또한, 다음을 허용합니다:

-

고급 SSO 기능

- Windows 통합 인증 (Negotiate / Kerberos / NTLM)

- 타사 아이덴티티 공급자 통합 (현재 SAML)

-

더 강력한 보안 제어

- 내장된 위조 방지 보호 기능

- 엔드포인트 속도 제한

- 현대 인증 및 쿠키/세션 제어

그 구조는 우리가 잠재적인 보안 감사 피드백을 쉽게 처리할 수 있도록 해줄 것입니다.

또한 이것은 더 접근 가능한 제품 추천 및 향상된 대비를 통해.

웹 서버 유연성 (기본값: Kestrel)

애플리케이션은 하나의 프론트엔드 웹 서버에 묶여 있지 않습니다. 기본적으로, 그것은 실행됩니다. 케스트렐 (HTTP 포트 81). 앞에 있을 수 있습니다. IIS 또는 아파치 웹 서버 구성을 변경하여 리버스 프록시로.

예: 웹 포털 서비스에 대한 아파치 리버스 프록시

# Apache VirtualHost exampleProxyPreserveHost OnProxyPass / http://127.0.0.1:81/ProxyPassReverse / http://127.0.0.1:81/

RequestHeader set X-Forwarded-Proto "https"RequestHeader set X-Forwarded-For "%{REMOTE_ADDR}s"이것은 Apache가 공용 HTTP/HTTPS 노출을 처리하는 동안 Web Portal 논리를 변경하지 않습니다.

개발 팀에 문의해 주시기 바랍니다. 이 시나리오는 아직 AdminTool 프로그램에서 접근할 수 없으며 수동으로 구성해야 합니다.

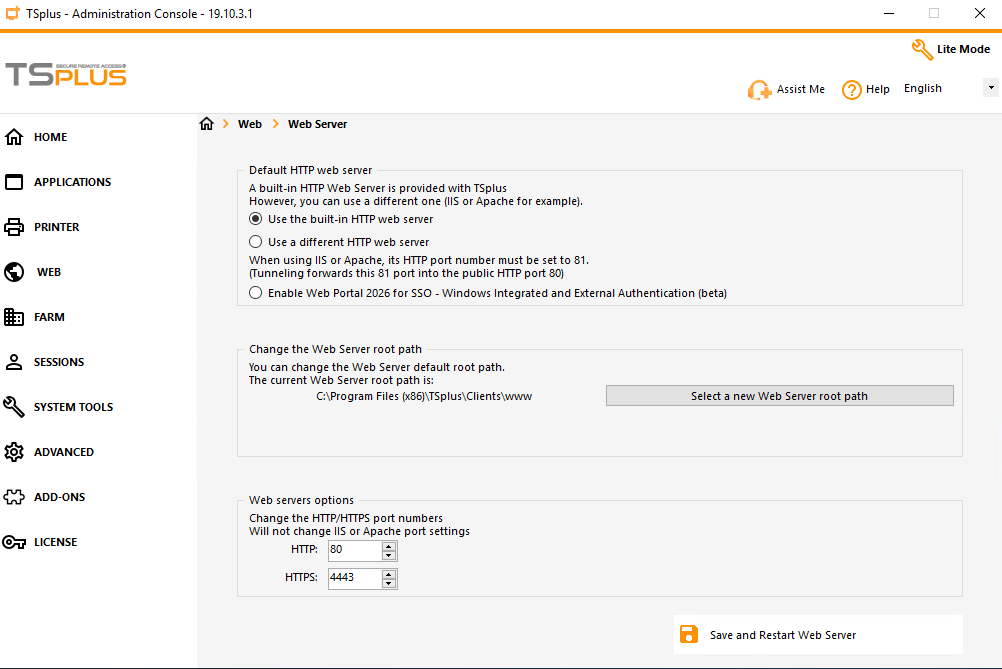

SSO로 2026년 웹 포털 활성화

- 열기 관리 도구

- 웹 > 웹 서버로 이동

- 활성화: SSO가 포함된 웹 포털 2026

중요한 이 옵션은 베타입니다. 테스트 환경에서만 사용하십시오.

지원되는 로그인 모드

SSO를 지원하는 2026 웹 포털:

- Windows 자격 증명을 사용하는 전통적인 로그인 양식

- 웹 자격 증명. 참조: https://docs.tsplus.net/tsplus/web-credentials/

- Windows 통합 인증 (신뢰할 수 있는 / 로컬 시나리오에서 자동)

- 외부 아이덴티티 공급자를 통해 SAML 엔트라 ID(이전 Azure AD) 또는 옥타

외부 인증을 통한 지원에 대한 참고: OIDC 나중에 계획됨, 요청 시

2FA 동작

2FA는 다음을 포함한 표준 계정 흐름에 적용됩니다:

- Windows 자격 증명을 사용하는 로그인 양식

- 웹 자격 증명

- 윈도우 통합 인증

외부 인증 제공자는 종종 자체 MFA / 2FA를 적용합니다. 따라서 Remote Access 2FA 애드온에서 설정된 2FA 구성은 이 시나리오에 적용되지 않습니다.

로컬 네트워크 우회는 다음을 통해 가능합니다.

CustomSettings:로컬 네트워크에 대한 2단계 인증 우회

파일에 위치한 매개변수:

C:\Program Files (x86)\TSplus\Clients\webportal\appsettings.json

어디에

C:\Program Files (x86)\TSplus

TSplus Remote Access 설정 폴더입니다. 활성화되면 클라이언트와 게이트웨이가 동일한 개인 서브넷에 있을 때만 우회가 발생합니다.

Windows 인증 흐름 구성

Windows 인증으로 로그인하는 사용자에게는 다음 중 하나가 필요합니다:

-

TSplus 명령어로 자격 증명 사전 등록:

AdminTool.exe /windowscredential-addorupdate문서를 참조하십시오. https://docs.tsplus.net/tsplus/commands-list/#add-or-update-credentials-to-the-windows-credentials-manager-windowscredential-addorupdate - 사용자가 Windows 자격 증명을 사용하여 웹 포털 로그인 양식을 통해 한 번 로그인하도록 허용합니다.

Windows 통합 인증을 구성하려면 다음을 참조하십시오: Active Directory 도메인에서 Windows 통합 인증 활성화. 이 인증 모드는 구성하기 어려운 경우가 많아 고객들은 종종 외부 신원 공급자를 설정하는 것을 선호합니다.

외부 인증 구성 (SAML)

필수 설정 사항

appsettings.json

파일

appsettings.json

위치해 있습니다

C:\Program Files (x86)\TSplus\Clients\webportal

어디에

C:\Program Files (x86)\TSplus

TSplus Remote Access 설정 폴더입니다.

편집하다

Saml2

섹션:

-

IdP메타데이터 -

발급자 -

싱글사인온대상선택 사항(메타데이터가 제공하는 경우) -

단일 로그아웃 대상선택 사항(메타데이터가 제공하는 경우) - 인증서 관련 필드

세션 시작을 위한 Windows 비밀번호 가용성

외부 SAML 인증의 경우, 세션을 시작하려면 여전히 사용 가능한 Windows 자격 증명이 필요합니다. 다음 중 하나를 사용하십시오:

-

Windows 자격 증명을 명령어로 등록:

AdminTool.exe /windowscredential-addorupdate문서를 참조하십시오. https://docs.tsplus.net/tsplus/commands-list/#add-or-update-credentials-to-the-windows-credentials-manager-windowscredential-addorupdate -

IdP 클레임을 설정하여 비밀번호를 전달합니다.

사용자 정의 설정: SAML 비밀번호 클레임 사용Windows 비밀번호가 포함된 청구 유형으로.

비밀번호가 클레임 또는 자격 증명 저장소에서 사용할 수 없는 경우 사용자 검증이 실패합니다.

appsettings.json 구성 파일 참조 전체

파일

appsettings.json

위치해 있습니다

C:\Program Files (x86)\TSplus\Clients\webportal

어디에

C:\Program Files (x86)\TSplus

TSplus Remote Access 설정 폴더입니다.

로그인

| 매개변수 | 목적 | 가능한 값 | 기본값 |

|---|---|---|---|

로깅:로그레벨:기본

|

전역 최소 로그 수준. |

추적

,

디버그

,

정보

,

경고

,

오류

,

중요

,

없음

|

정보

|

로깅:로그레벨:Microsoft.AspNetCore

|

ASP.NET Core 프레임워크 로그 수준. | 위와 동일함 |

경고

|

로깅:로그 수준:Microsoft.AspNetCore.Authentication

|

인증 하위 시스템 로그 수준. | 위와 동일함 |

경고

|

글로벌 호스트 설정

| 매개변수 | 목적 | 가능한 값 | 기본값 |

|---|---|---|---|

허용된 호스트

|

ASP.NET Core 호스트 보호를 위한 호스트 헤더 필터링. |

*

(모든) 또는 세미콜론으로 구분된 호스트 목록

|

*

|

IP 속도 제한

| 매개변수 | 목적 | 가능한 값 | 기본값 |

|---|---|---|---|

IpRateLimiting:EnableEndpointRateLimiting

|

엔드포인트별 스로틀링 규칙을 활성화합니다. |

참된

/

거짓

|

참된

|

IpRateLimiting:StackBlockedRequests

|

만약

참된

차단된 요청이 계속해서 카운터를 증가시키고 있습니다.

|

참된

/

거짓

|

거짓

|

IpRateLimiting:HttpStatusCode

|

요청이 차단될 때 반환되는 HTTP 상태. |

정수 HTTP 코드 (일반적으로

429

)

|

429

|

IpRateLimiting:RealIpHeader

|

프록시 뒤에 있는 클라이언트 IP를 해결하는 데 사용되는 헤더. | 헤더 이름 |

X-Forwarded-For

|

IpRateLimiting:ClientIdHeader

|

사용자 정의 요금 제한을 위한 선택적 클라이언트 ID 헤더. | 헤더 이름 |

X-ClientId

|

IpRateLimiting:일반규칙

각 규칙 객체에는 다음이 포함됩니다:

| 매개변수 | 목적 | 가능한 값 | 배송된 파일의 기본값 |

|---|---|---|---|

엔드포인트

|

경로/메서드 패턴 보호. |

형식

VERB:/경로

|

여러 기본값(아래 참조) |

기간

|

요금 창. |

예:

1초

,

1m

,

5분

,

1시간

,

1일

|

5분

모든 기본 규칙에 대해

|

한계

|

기간 내 최대 요청 수. | 양의 정수 |

5

모든 기본 규칙에 대해

|

기본 보호된 엔드포인트:

-

POST:/Account/Login -

POST:/Account/ResetPassword -

POST:/Launch -

POST:/RemoteApp -

POST:/2FA/Validate -

POST:/2FA/코드재전송 -

POST:/2FA/상태

Saml2

| 매개변수 | 목적 | 가능한 값 | 기본값 |

|---|---|---|---|

Saml2:IdPMetadata

|

SAML 공급자 구성을 로드하는 데 사용되는 IdP 메타데이터 URL. | 유효한 HTTPS URL |

""

|

Saml2:발급자

|

SP 엔터티 ID (이 웹 포털 ID). | URI 문자열 |

""

|

Saml2:SingleSignOnDestination

|

IdP SSO 엔드포인트 URL(메타데이터에서 자동으로 해결될 수 있음). | HTTPS URL |

""

|

Saml2:SingleLogoutDestination

|

IdP SLO 엔드포인트 URL(메타데이터에서 자동으로 해결될 수 있음). | HTTPS URL |

""

|

Saml2:서명알고리즘

|

XML 서명 알고리즘. | SAML 라이브러리에서 수락된 URI 값 |

http://www.w3.org/2001/04/xmldsig-more#rsa-sha256

|

Saml2:서명인증서파일

|

로컬 SP 서명 인증서 파일(앱 기본 경로에 상대적). | 파일 이름/경로 |

""

|

Saml2:서명인증서비밀번호

|

서명 인증서 파일의 비밀번호. | 문자열 |

""

|

Saml2:서명유효성검증인증서파일

|

IdP 인증서 파일은 서명을 검증하는 데 사용됩니다(메타데이터가 인증서를 제공하는 경우 선택 사항). | 파일 이름/경로 |

""

|

Saml2:인증서검증모드

|

인증서 체인 검증 모드. |

없음

,

피어트러스트

,

체인트러스트

,

피어 또는 체인 신뢰

,

사용자 정의 루트 신뢰

|

체인트러스트

|

Saml2:철회모드

|

인증서 폐기 동작. |

노체크

,

온라인

,

오프라인

|

오프라인

|

Saml2:XmlCanonicalizationMethod

|

XML 정규화 알고리즘 URI. | XML-DSig 정규화 URI |

http://www.w3.org/2001/10/xml-exc-c14n#

|

사용자 정의 설정

안에

appsettings.json

이 값들은 문자열로 저장됩니다.

참된

/

거짓

) 및 .NET 구성 바인딩에 의해 부울로 매핑됩니다.

| 매개변수 | 목적 | 가능한 값 | 기본값 |

|---|---|---|---|

사용자 정의 설정: 애플리케이션 전체 경로 사용

|

애플리케이션 전체 경로가 할당된 앱을 나열하거나 실행할 때 사용되는지 여부를 제어합니다. |

참된

/

거짓

|

거짓

|

CustomSettings:로컬호스트에서자동Windows인증사용가능

|

로컬호스트/루프백 시나리오에서 자동 Windows 인증을 허용합니다. |

참된

/

거짓

|

거짓

|

사용자 정의 설정: 비밀번호 암호화 활성화

|

HTML5 시작 연결 문자열에서 RSA 매개변수를 사용하여 도메인/사용자 이름/비밀번호를 암호화합니다. |

참된

/

거짓

|

참된

|

CustomSettings:로컬 네트워크에 대한 2단계 인증 우회

|

클라이언트가 서버와 동일한 개인 서브넷에 있을 때 웹 포털 2FA를 우회합니다. |

참된

/

거짓

|

거짓

|

사용자 정의 설정: SAML 비밀번호 클레임 사용

|

세션 시작을 위한 전달된 Windows 비밀번호로 사용되는 SAML 클레임 유형. | 청구 유형 URI/이름 또는 빈 문자열 |

""

|