Ativando a Autenticação SSL Mútua

O que é Autenticação Mútua?

Muitas pessoas estão esperando segurança extra e a autenticação mútua já é suportada no Terminal Service Plus. Geralmente, é implementada por bancos ou órgãos governamentais.

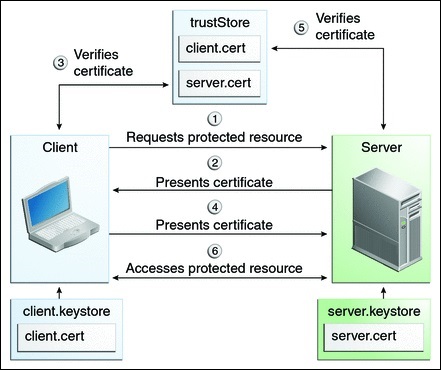

Para entender o que é isso, podemos compará-lo a um processo padrão de SSL onde você adicionará uma verificação extra para verificar se o navegador da web do usuário está permitindo a conexão SSL. Você sabe qual é o seu certificado SSL do lado do servidor. Imagine que o certificado é importado para o navegador da web para garantir que esse navegador específico seja confiável para criar uma conexão. No primeiro passo da comunicação, o navegador da web atua como um cliente e, no segundo passo, é o inverso. No final, ambos os lados, o navegador da web do cliente e o servidor web, aceitaram a autoridade e a conexão pode começar.

Uma definição mais completa: A autenticação mútua SSL ou autenticação mútua baseada em certificado refere-se a duas partes se autenticando mutuamente por meio da verificação do certificado digital fornecido, de modo que ambas as partes tenham a certeza da identidade uma da outra. Em termos tecnológicos, refere-se a um cliente (navegador da web ou aplicativo cliente) se autenticando a um servidor (site ou aplicativo de servidor) e esse servidor também se autenticando ao cliente por meio da verificação do certificado de chave pública/certificado digital emitido pelas Autoridades Certificadoras (CAs) confiáveis. Como a autenticação depende de certificados digitais, as autoridades de certificação, como Verisign ou Microsoft Certificate Server, são uma parte importante do processo de autenticação mútua.

Ativando-o no TSplus

O servidor web embutido do TSplus permite configurar a autenticação mútua.Para habilitar a autenticação mútua, siga este processo:

Você terá que instalar o kit de desenvolvimento Java (JDK) mais recente, disponível em http://java.com > Downloads > JDK.

- Crie e edite com o Notepad o seguinte arquivo: C:\Program Files (x86)\TSplus\Clients\webserver\settings.bin

Adicione estas 3 linhas:

disable_http_only=true disable_print_polling=true force_mutual_auth_on_https=true

- Remover cert.jks

Em “C:\Program Files (x86)\TSplus\Clients\webserver” você verá o arquivo cert.jks Copie-o para “C:\Program Files (x86)\TSplus\Clients” Remova “C:\Program Files (x86)\TSplus\Clients\webserver\cert.jks”

- Criar o arquivo em lote

Em ‘C:\Program Files (x86)\TSplus\Clients’ crie um arquivo em lote, por exemplo “createcertuser.bat” com estas configurações:

@rem descomente a próxima linha, se você quiser gerar um novo cert.jks autoassinado @rem keytool -genkey -v -alias jwts -keyalg RSA -validity 3650 -keystore cert.jks -storepass secret -keypass secret -dname “CN=localhost, OU=my_ou, O=my_org, L=my_city, ST=my_state, C=MY” @keytool -genkey -v -alias AliasUser1 -keyalg RSA -storetype PKCS12 -keystore forBrowserUser1.p12 -dname “CN=some_name, OU=some_ou, O=some_org, L=Paris, ST=FR, C=FR” -storepass mypassword -keypass mypassword @keytool -export -alias AliasUser1 -keystore forBrowserUser1.p12 -storetype PKCS12 -storepass mypassword -rfc -file forCertUser1.cer @keytool -alias AliasCertUser2 -import -v -file forCertUser1.cer -keystore cert.jks -storepass secret @del forCertUser1.cer

Isso importará automaticamente o par de chaves do certificado do navegador da web para "cert.jks" após a criação do par de chaves do navegador.

- Restaure o novo “cert.jks” modificado.

Copie “C:\Program Files (x86)\TSplus\Clients\cert.jks” para “C:\Program Files (x86)\TSplus\Clients\webserver” e reinicie os Servidores Web.

- Importação e Teste de Certificado

O exemplo de lote fornecido deve ter gerado um arquivo de teste “BrowserUser1.p12”. Quando você abrir o endereço HTTPS, receberá uma mensagem de segurança e não poderá acessar as páginas do Servidor Web. Com o Chrome ou IE, você pode clicar neste arquivo ‘BrowserUser1.p12’ para importar o certificado para o armazenamento de chaves padrão do Windows. Com o FireFox, você deve ir para Configurações e importar este arquivo “BrowserUser1.p12” na sua pasta de certificados.

Assim que você o tiver importado corretamente, poderá acessar o endereço HTTPS.

O administrador pode criar um arquivo de par de chaves separado para cada usuário.

Por exemplo:

forBrowserUser1.p12 forBrowserUser2.p12 forBrowserUser3.p12

E ele pode exportar esses certificados para cert.jks. Se ele quiser desabilitar o acesso a um usuário, ele só precisará excluir esse usuário de “cert.jks”. Ao fazer isso, o usuário perderá sua autorização e não poderá mais acessar o servidor web.

Essa autenticação mútua afeta apenas as conexões HTTPS e a conexão HTTP será proibida com a linha de comando: settings.bin>disable_http_only=true