Certificados e processo de certificação

1. Processo de Certificação

Os certificados são entregues pelas Autoridades Certificadoras (CA). Este é um processo de 3 etapas.

a) A geração de um Par de Chaves ou Chave Privada em RSA padrão de 2048 bits. Esta chave será usada para gerar um Pedido de CA com base nela.

b) A solicitação de CA gerada é transmitida para a CA. Ela contém todas as informações necessárias para que o provedor entregue um certificado (código de 2 letras do nome do país, nome completo do estado ou província, nome da localidade, nome da organização, por exemplo, Empresa, nome da unidade organizacional, por exemplo, Seção, endereço de e-mail válido e Nome Comum (CN), por exemplo, MyDomainName.com).

c) A autoridade certificadora verifica as informações que você transmitiu e retorna o certificado, e eventualmente também os certificados intermediários que são necessários para acessar seu certificado. O certificado também contém a Resposta da CA (a Chave Privada validada). Uma vez que você tenha o certificado, a resposta da CA, seu par de chaves (chave privada) e os certificados intermediários, eles devem ser importados no armazenamento de chaves gerenciado pelo Terminal Service Plus.

2. Os Certificados

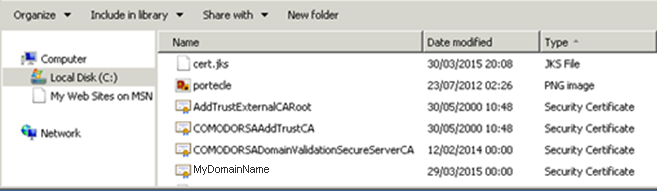

A entrega geralmente contém vários arquivos. Cada arquivo é um certificado. Como mencionado anteriormente, a autoridade entrega o certificado do seu nome de domínio e os certificados intermediários que são obrigatórios para acessar o seu certificado.

O formato de arquivo comum é .cer ou .crt. Essas extensões são reconhecidas pelo sistema operacional, que associa o ícone do certificado.

No nosso exemplo acima, recebemos 4 arquivos (.crt). O primeiro, o segundo e o terceiro são certificados intermediários (CARoot, TrustCA, DomainValidationCA). O quarto é o nosso Certificado que certifica o nosso nome de domínio MyDomainName.crt. Todos eles devem ser instalados juntos.

No nosso exemplo acima, recebemos 4 arquivos (.crt). O primeiro, o segundo e o terceiro são certificados intermediários (CARoot, TrustCA, DomainValidationCA). O quarto é o nosso Certificado que certifica o nosso nome de domínio MyDomainName.crt. Todos eles devem ser instalados juntos.

Para uma melhor compreensão de como proceder, vamos examinar os certificados.

3. Propriedades dos Certificados

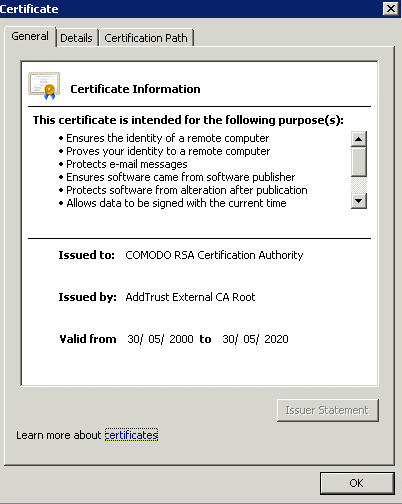

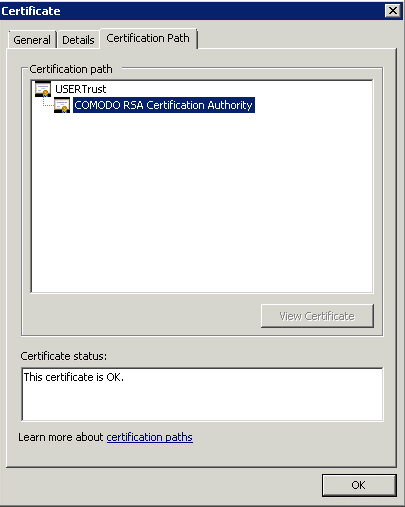

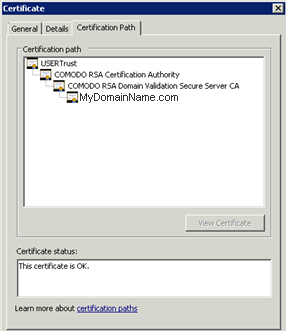

As propriedades do certificado CA Root mostram seu caminho. Cada certificado tem um caminho desde a raiz até o certificado do seu nome de domínio.

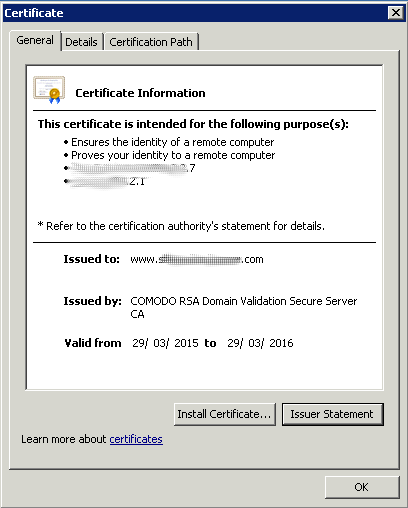

As propriedades do nosso certificado mostram todas as informações gerais sobre o certificado (finalidades, endereços, emitido para CN), emitido por e validade.

As propriedades do nosso certificado mostram todas as informações gerais sobre o certificado (finalidades, endereços, emitido para CN), emitido por e validade.

O que é importante notar é o caminho de certificação. Ele inclui todo o caminho necessário para acessar nosso certificado. Ele exibe todos os certificados intermediários que estão incluídos dentro do nosso.

Este é um processo simples. Você deve importar todo este caminho de certificação, além do Par de Chaves no arquivo de armazenamento de chaves do Terminal Service Plus.

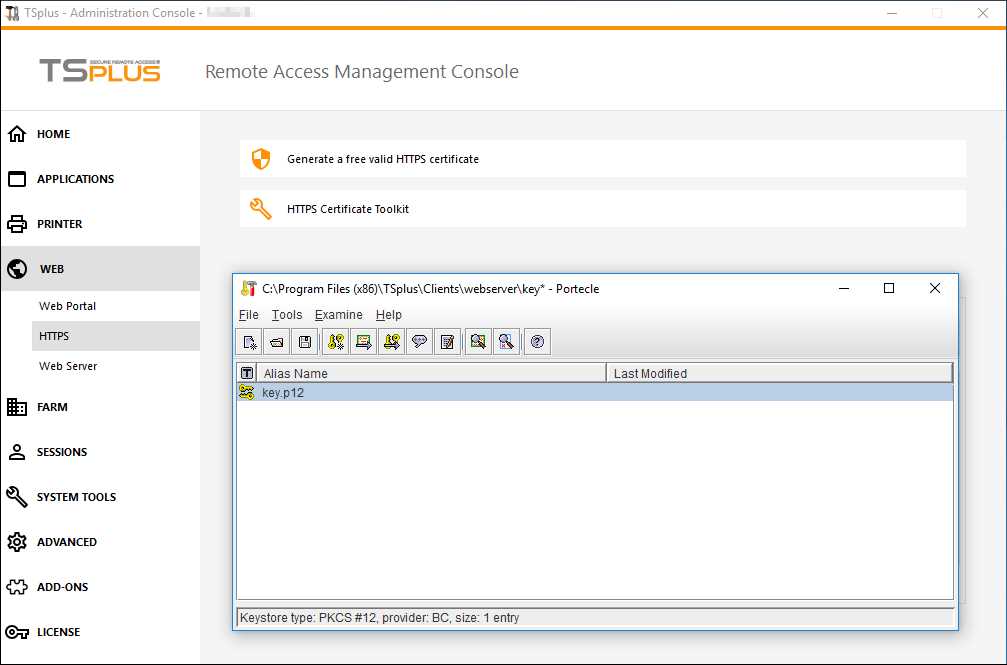

Use o gerenciador de certificados do Windows para importar o par de chaves e todos os certificados no keystore do Windows, conforme descrito no processo de Certificados e Certificação (tornando o par de chaves exportável ao importar!) e, em seguida, exporte essa chave de volta do keystore do Windows marcando a opção “Incluir todos os certificados no caminho de certificação, se possível”. Para o formato, escolha, por exemplo, *.p12. Agora crie um novo keystore no formato JKS no Portecle e vá para Ferramentas > Importar Par de Chaves e importe esse arquivo *.p12.

### 4. Aviso importante sobre o Par de Chaves (Chave Privada)

### 4. Aviso importante sobre o Par de Chaves (Chave Privada)

A chave par é a chave RSA de 2048 bits gerada para a solicitação de CA do certificado. Ela foi gerada no complemento Portecle que fornecemos, ou com outro gerador disponível como openssl, IIS, sites online ou aplicativos do provedor de CA.

Você deve manter esta Chave Privada. É um formato de arquivo de texto simples não seguro .pem ou um formato seguro .p12 ou .pfx. A Chave Privada gerada é obrigatória para poder gerar os certificados corretamente.

Voltar para o Resumo do Tutorial de HTTPS, SSL e Certificados