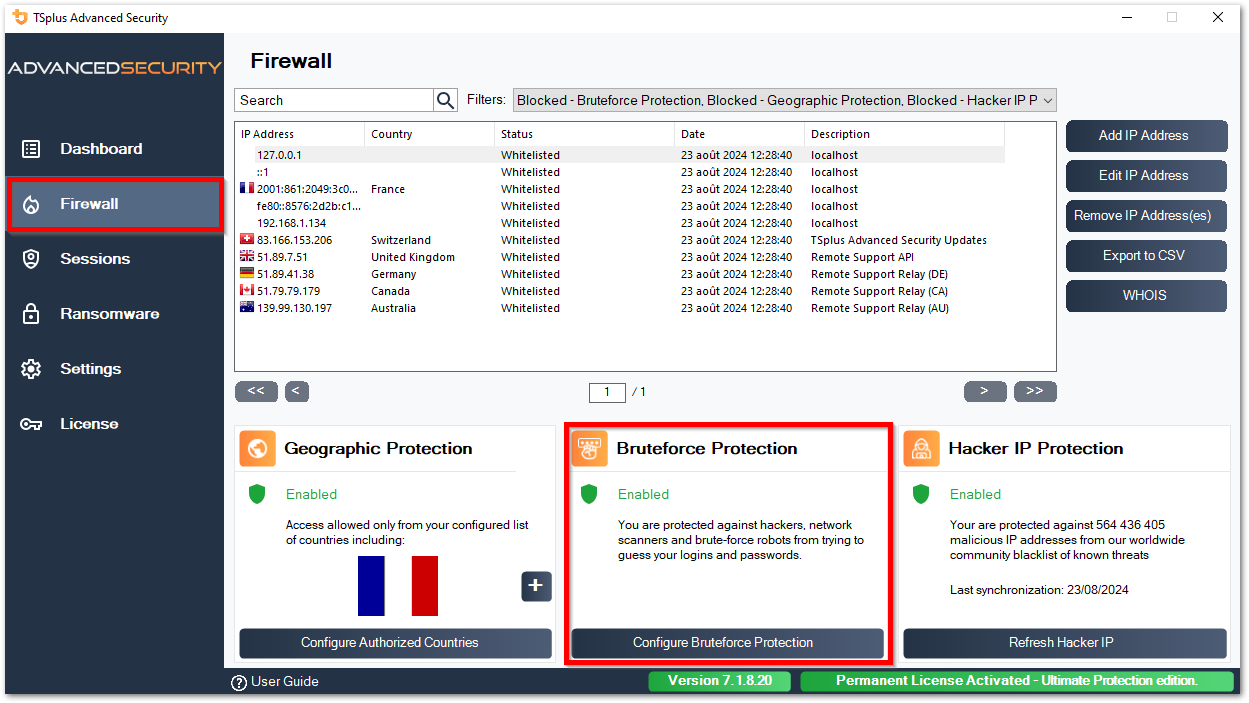

Protection contre les attaques par force brute

La protection contre les attaques par force brute vous permet de protéger votre serveur public contre les hackers, les analyseurs de réseau et les robots de force brute qui essaient de deviner votre identifiant et votre mot de passe Administrateur. En utilisant des identifiants actuels et des dictionnaires de mots de passe, ils tenteront automatiquement de se connecter à votre serveur des centaines à des milliers de fois chaque minute.

Avec ce RDP Defender, vous pouvez surveiller les tentatives de connexion échouées sur Windows et automatiquement mettre sur liste noire les adresses IP fautives après plusieurs échecs.

-

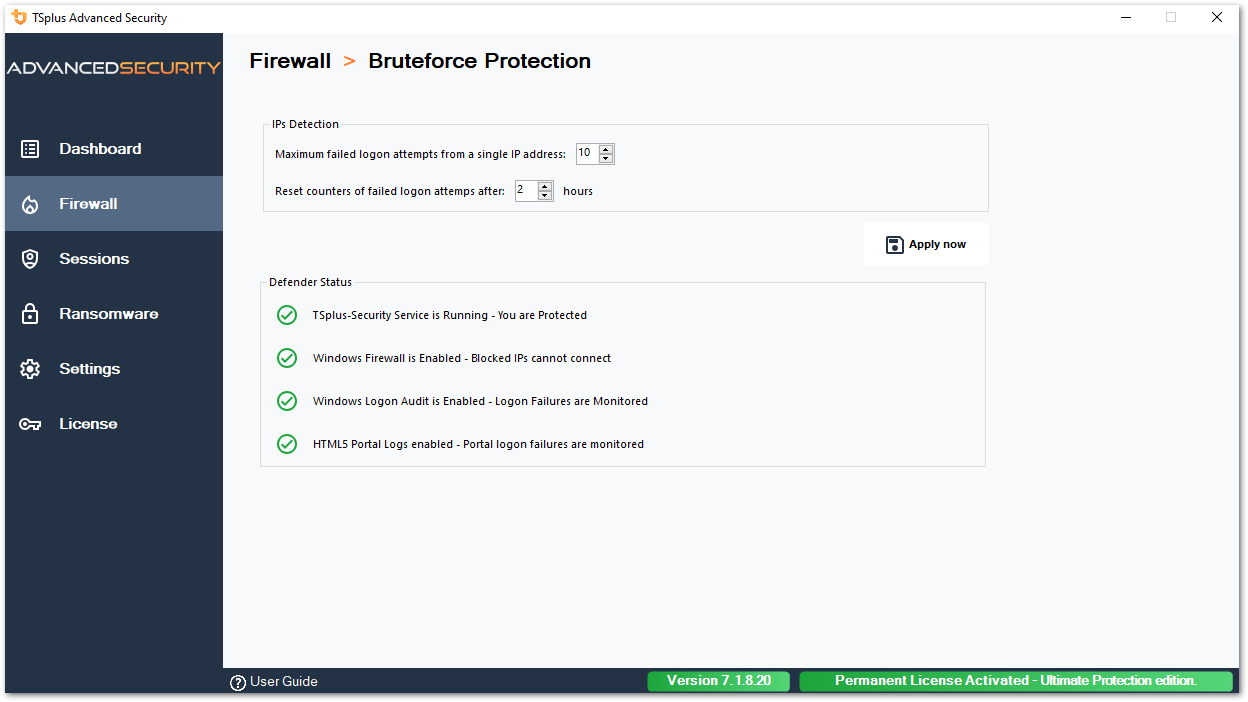

Vous pouvez définir le maximum d'échecs de connexion à partir d'une seule adresse IP dans le bloc de détection des IPs (par défaut, c'est 10), ainsi que le temps de réinitialisation pour les compteurs de tentatives de connexion échouées (par défaut, c'est 2 heures).

-

En bas de cette fenêtre, vous pouvez voir le Statut du défenseur où vous pouvez vérifier si les échecs de connexion au portail Web HTML5, les échecs de connexion Windows sont surveillés et si le pare-feu Windows et le service de sécurité avancée sont activés.

Dans ce cas, comme dans notre exemple, tous les statuts sont cochés.

-

Gérer les adresses IP bloquées Vous pouvez bien sûr le configurer pour qu'il corresponde à vos besoins, par exemple en ajoutant votre propre adresse IP de station de travail dans le Liste blanche des IPs , donc cet outil ne vous bloque jamais. Vous pouvez ajouter autant d'adresses IP que vous le souhaitez dans la liste blanche. Ces adresses ne seront jamais bloquées par la protection contre les attaques par force brute.

-

Vous pouvez ignorer les adresses IP locales et privées en modifiant le paramètre par défaut sur le Paramètres > Avancé > Onglet de protection contre les attaques par force brute

Remarque : Si vous remarquez un jour que la protection contre les attaques par force brute bloque 10 adresses IP par jour et qu'à présent, ce n'est plus le cas ; et qu'elle bloque une, deux ou même aucune adresse, c'est en fait normal. En effet, avant l'installation de la sécurité avancée, le serveur ayant un port RDP disponible publiquement est connu de tous les robots, et de nombreux robots essaient les mots de passe actuels et ceux provenant de dictionnaires. Lorsque vous installez la sécurité avancée, ces robots sont progressivement bloqués, de sorte qu'un jour :

-

La plupart des robots actifs sont déjà bloqués et ne s'intéressent pas au serveur, même les nouveaux.

-

De plus, le serveur n'apparaît plus sur la liste des serveurs connus publiquement.

-

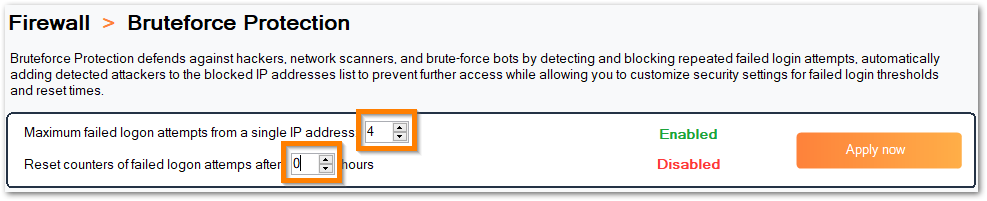

Durée du blocage temporaire : Durée en minutes du blocage temporaire (0 = désactivé, comportement actuel)

-

Bloc permanent après X blocs temporaires : Nombre de blocs temporaires avant l'escalade vers une interdiction permanente (0 = pas d'escalade)

Durée de verrouillage logiciel :

- Lorsque le verrouillage logiciel est activé, une adresse IP qui atteint le seuil d'échecs de tentative est temporairement bloquée.

- À l'expiration du blocage, l'adresse IP est automatiquement débloquée.

- Si la même adresse IP déclenche à nouveau le seuil, un nouveau blocage temporaire est appliqué.

- Après le nombre configuré de blocs temporaires, l'adresse IP est définitivement bannie.

Interface utilisateur :

- Nouveaux champs de configuration dans le panneau de Brute force defender

- Indicateurs de statut visuel (Activé/Désactivé) pour chaque paramètre

- Description dynamique du mode actif en bas du panneau de configuration

- Colonne de description dans la liste des IP bloquées indiquant la raison du blocage

Désactiver la fonctionnalité et bloquer pour toujours

- Désactivez la fonction de protection contre les attaques par force brute en définissant le paramètre « Nombre maximum de tentatives de connexion échouées » sur 0.

- Bloquer une adresse IP détectée par Bruteforce indéfiniment en définissant le paramètre « Réinitialiser le compteur » à 0.