Certificados y proceso de certificación

1. Proceso de Certificación

Los certificados son entregados por las Autoridades de Certificación (CA). Este es un proceso de 3 pasos.

a) La generación de un par de claves o clave privada en RSA estándar de 2048 bits. Esta clave se utilizará para generar una solicitud de CA basada en ella.

b) La solicitud de CA generada se transmite a la CA. Contiene toda la información necesaria para que el proveedor entregue un certificado (código de 2 letras del nombre del país, nombre completo del estado o provincia, nombre de la localidad, nombre de la organización, por ejemplo, empresa, nombre de la unidad organizativa, por ejemplo, sección, dirección de correo electrónico válida y nombre común (CN), por ejemplo, MyDomainName.com).

c) La autoridad de certificación verifica la información que transmitiste y devuelve el certificado, y eventualmente también los certificados intermedios que son necesarios para acceder a tu certificado. El certificado también contiene la respuesta de la CA (la clave privada validada). Una vez que tengas el certificado, la respuesta de la CA, su par de claves (clave privada) y los certificados intermedios, deben ser importados en el almacén de claves manejado por Terminal Service Plus.

2. Los Certificados

La entrega suele contener varios archivos. Cada archivo es un certificado. Como se mencionó anteriormente, la autoridad entrega el certificado de su nombre de dominio y los certificados intermedios que son obligatorios para acceder a su certificado.

El formato de archivo común es .cer o .crt. Estas extensiones son reconocidas por el sistema operativo que asocia el ícono del certificado.

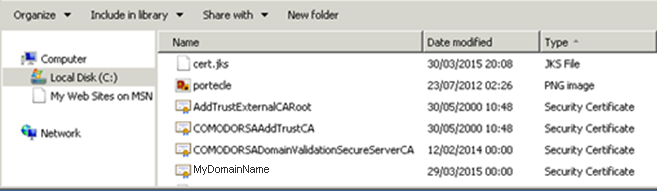

En nuestro ejemplo anterior, recibimos 4 archivos (.crt). El primero, segundo y tercero son certificados intermedios (CARoot, TrustCA, DomainValidationCA). El cuarto es nuestro Certificado que certifica nuestro nombre de dominio MyDomainName.crt. Todos deben ser instalados juntos.

En nuestro ejemplo anterior, recibimos 4 archivos (.crt). El primero, segundo y tercero son certificados intermedios (CARoot, TrustCA, DomainValidationCA). El cuarto es nuestro Certificado que certifica nuestro nombre de dominio MyDomainName.crt. Todos deben ser instalados juntos.

Para una mejor comprensión de cómo proceder, examinemos los certificados.

3. Propiedades de Certificados

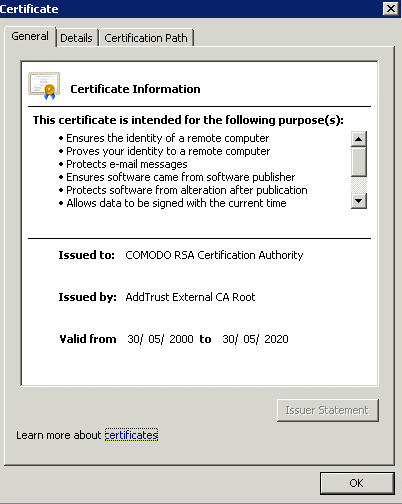

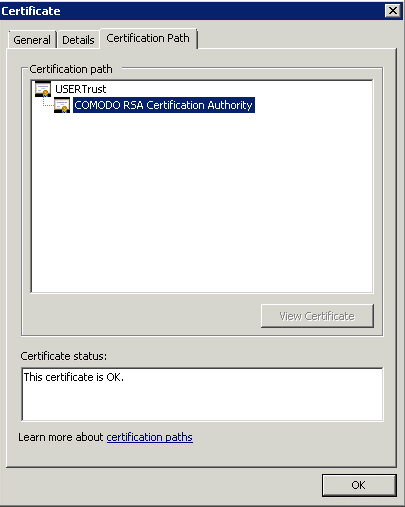

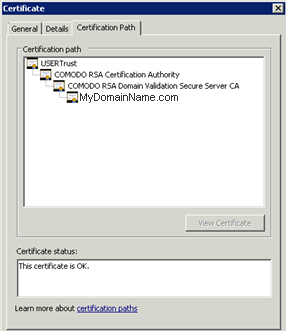

Las propiedades del certificado CA Root muestran su ruta. Cada certificado tiene una ruta desde la raíz hasta el certificado de su nombre de dominio.

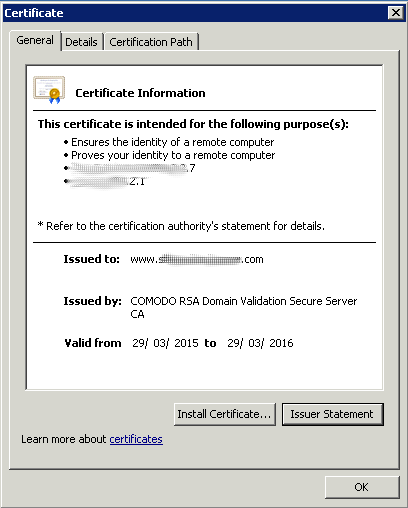

Las propiedades de nuestro certificado muestran toda la información general sobre el certificado (propósitos, direcciones, emitido a CN), emitido por y validez.

Las propiedades de nuestro certificado muestran toda la información general sobre el certificado (propósitos, direcciones, emitido a CN), emitido por y validez.

Lo que es importante notar es la ruta de certificación. Incluye toda la ruta necesaria para acceder a nuestro certificado. Muestra todos los certificados intermedios que están incluidos dentro del nuestro.

Este es un proceso simple. Debe importar toda esta ruta de certificación, además del par de claves en el archivo de almacenamiento de claves de Terminal Service Plus.

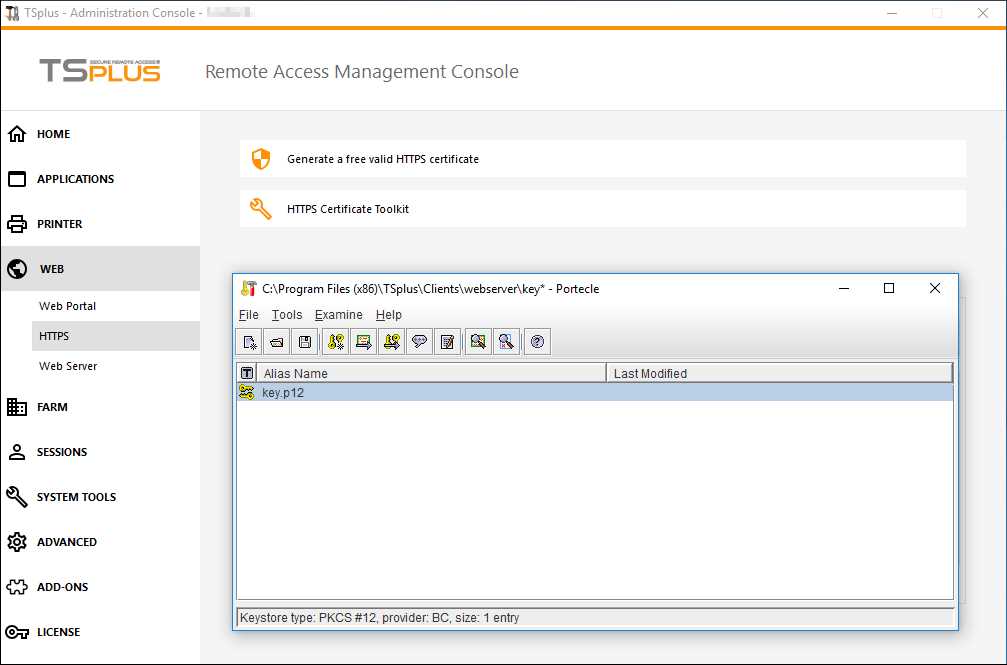

Utilice el administrador de certificados de Windows para importar el par de claves y todos los certificados en el almacén de claves de Windows, como se describe en el proceso de Certificados y Certificación (¡haga que el par de claves sea exportable al importar!). Luego, exporte esa clave de vuelta del almacén de claves de Windows marcando la opción "Incluir todos los certificados en la ruta de certificación si es posible". Para el formato, elija, por ejemplo, *.p12. Ahora cree un nuevo almacén de claves en formato JKS en Portecle y vaya a Herramientas>Importar par de claves e importe ese archivo *.p12.

### 4. Aviso importante sobre el par de claves (clave privada)

### 4. Aviso importante sobre el par de claves (clave privada)

La clave par es la clave RSA de 2048 bits generada para la solicitud de CA del certificado. Se ha generado ya sea en el complemento Portecle que proporcionamos, o con otro generador disponible como openssl, IIS, sitios en línea o aplicaciones del proveedor de CA.

Debes mantener esta clave privada. Es un archivo de texto plano en formato .pem no seguro o en un formato seguro .p12 o .pfx. La clave privada generada es obligatoria para poder generar los certificados correctamente.