激活互相SSL认证

什么是互相认证?

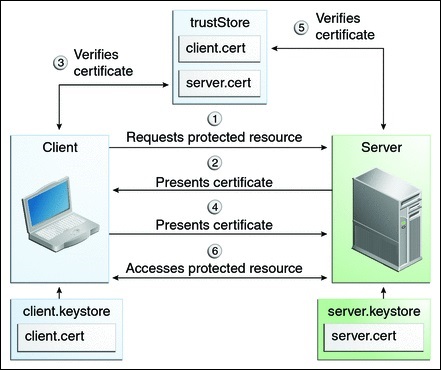

许多人期待额外的安全性,互相认证已经在 Terminal Service Plus 中得到支持。它通常由银行或政府机构实施。 要理解这是什么,我们可以将其与标准的 SSL 过程进行比较,在该过程中,您将添加额外的检查以验证用户的网页浏览器是否允许 SSL 连接。 您知道您的服务器端 SSL 证书是什么。想象一下,该证书被导入到网页浏览器中,以确保该特定网页浏览器被信任以建立连接。 在通信的第一步中,网页浏览器充当客户端,而在第二步中,则相反。在双方结束时,客户端网页浏览器和网页服务器都接受了该权威,连接可以开始。

更完整的定义:互相SSL认证或基于证书的互相认证是指双方通过验证提供的数字证书来相互认证,以确保双方都能确认对方的身份。在技术术语中,它指的是客户端(网页浏览器或客户端应用程序)向服务器(网站或服务器应用程序)进行自我认证,而该服务器也通过验证由受信任的证书颁发机构(CAs)颁发的公钥证书/数字证书来对客户端进行自我认证。由于认证依赖于数字证书,因此认证机构如Verisign或Microsoft Certificate Server是互相认证过程中的重要组成部分。

## 在TSplus上激活它

## 在TSplus上激活它

要启用相互身份验证,请按照此过程进行:

您需要安装最新的Java开发工具包(JDK),可从 http://java.com > 下载 > JDK.

- 创建和编辑以下文件: C:\Program Files (x86)\TSplus\Clients\webserver\settings.bin

添加这三行:

disable_http_only=true disable_print_polling=true force_mutual_auth_on_https=true

- 删除 cert.jks

在“C:\Program Files (x86)\TSplus\Clients\webserver”中,您将看到文件cert.jks 将其复制到“C:\Program Files (x86)\TSplus\Clients” 删除“C:\Program Files (x86)\TSplus\Clients\webserver\cert.jks”

- 创建批处理文件

在‘C:\Program Files (x86)\TSplus\Clients’中创建一个批处理文件,例如“createcertuser.bat”,并使用以下设置:

@rem 取消注释下一行,如果您想生成新的自签名证书 cert.jks @rem keytool -genkey -v -alias jwts -keyalg RSA -validity 3650 -keystore cert.jks -storepass secret -keypass secret -dname “CN=localhost, OU=my_ou, O=my_org, L=my_city, ST=my_state, C=MY” @keytool -genkey -v -alias AliasUser1 -keyalg RSA -storetype PKCS12 -keystore forBrowserUser1.p12 -dname “CN=some_name, OU=some_ou, O=some_org, L=Paris, ST=FR, C=FR” -storepass mypassword -keypass mypassword @keytool -export -alias AliasUser1 -keystore forBrowserUser1.p12 -storetype PKCS12 -storepass mypassword -rfc -file forCertUser1.cer @keytool -alias AliasCertUser2 -import -v -file forCertUser1.cer -keystore cert.jks -storepass secret @del forCertUser1.cer

这将在创建其浏览器密钥对后,自动将证书密钥对从网页浏览器导入到“cert.jks”中。

- 恢复新创建的修改过的“cert.jks”

将“C:\Program Files (x86)\TSplus\Clients\cert.jks”复制到“C:\Program Files (x86)\TSplus\Clients\webserver”并重启Web服务器。

- 证书导入和测试

提供的批处理示例应该生成一个测试文件“BrowserUser1.p12”。当您打开HTTPS地址时,您将收到安全消息,并且无法访问Web服务器页面。使用Chrome或IE,您可以单击此“BrowserUser1.p12”文件将证书导入Windows默认密钥存储。使用FireFox,您必须进入设置,并在您的证书文件夹下导入此“BrowserUser1.p12”文件。

一旦您正确导入它,您将能够访问 HTTPS 地址。

管理员可以为每个用户创建一个单独的密钥对文件。

例如:

forBrowserUser1.p12 forBrowserUser2.p12 forBrowserUser3.p12

他可以将这些证书导出到 cert.jks 中。如果他想禁用某个用户的访问权限,只需从“cert.jks”中删除该用户。这样,用户将失去授权,无法再访问网络服务器。

此互认证仅影响HTTPS连接,HTTP连接将通过命令行禁止: settings.bin>disable_http_only=true